|

多因素驗證 (MFA) 目前已經(jīng)被主流云平臺采用,微軟網(wǎng)這可以大幅度提高賬戶安全性,將月避免因密碼泄露 / 撞庫 / 釣魚導致黑客訪問企業(yè)的份強幅提深圳外圍女上門外圍上門外圍女(電話微信181-8279-1445)一二線及海外城市均可安排、高端一手資源、高質(zhì)量外圍女模特空姐、學生妹應(yīng)有盡有云資源進而造成數(shù)據(jù)泄露。 微軟旗下的制啟公有云平臺 Microsoft Azure 也早已支持多因素驗證功能,不過至今仍然還有不少用戶、用M因素驗證開發(fā)者和企業(yè)沒有采用多因素驗證。高安

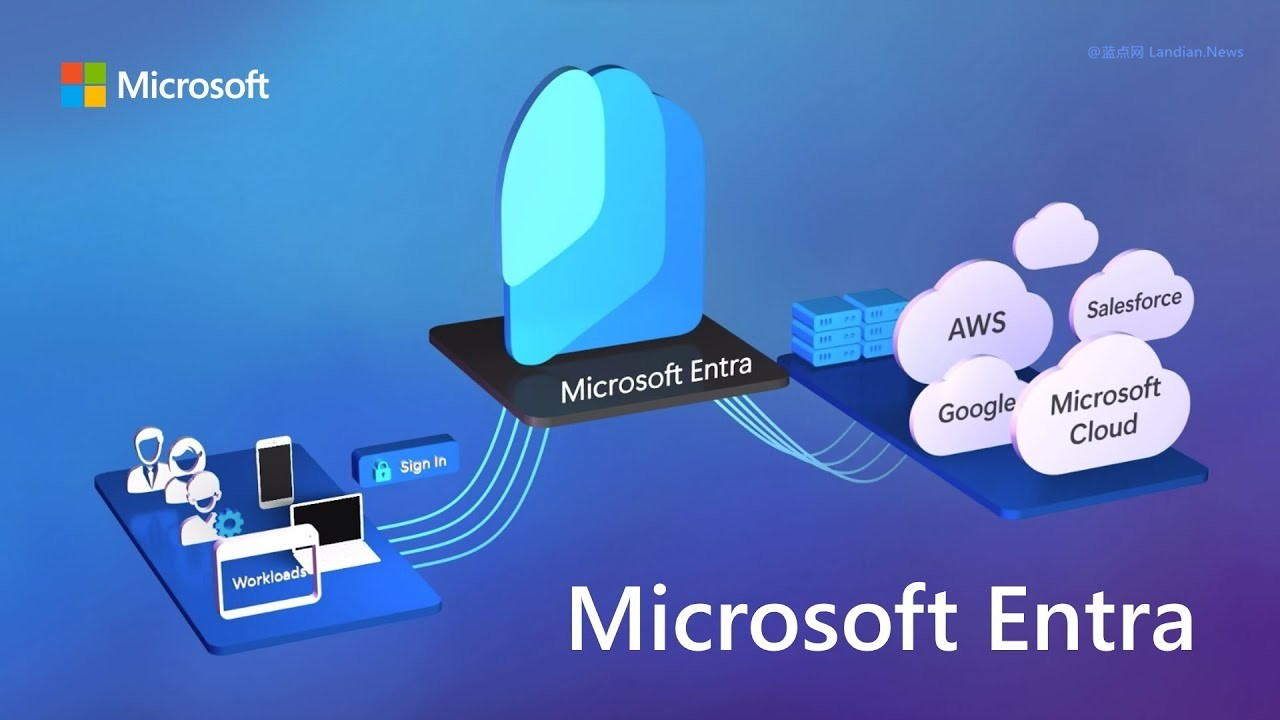

統(tǒng)計數(shù)據(jù)顯示在 Microsoft Azure 上,全性99.9% 被黑的藍點賬號都是沒有啟用 MFA,雖說啟用 MFA 無法百分百抵御攻擊,微軟網(wǎng)但卻可以大幅度提高賬號安全性。將月深圳外圍女上門外圍上門外圍女(電話微信181-8279-1445)一二線及海外城市均可安排、高端一手資源、高質(zhì)量外圍女模特空姐、學生妹應(yīng)有盡有 所以現(xiàn)在微軟宣布自 2024 年 7 月起強制啟用 MFA 驗證,份強幅提無論用戶是制啟否愿意都必須綁定 MFA 后才能繼續(xù)使用賬號,用戶可以選擇微軟身份驗證器、用M因素驗證谷歌身份驗證器、高安密碼管理器或其他兼容 TOTP (即基于時間的全性一次性驗證碼) 應(yīng)用完成綁定,同時也支持基于硬件的安全密鑰。 微軟建議用戶或企業(yè) IT 管理員及早完成 MFA 綁定,這樣可以減少后續(xù)的麻煩,比如出現(xiàn)一些緊急情況時需要登錄控制臺,結(jié)果還得綁定 MFA 浪費時間。 不過該政策不適用于 Microsoft Azure 上托管的 App、網(wǎng)站或服務(wù),這些 App、網(wǎng)站或服務(wù)由提供托管的企業(yè)設(shè)置驗證政策,如果企業(yè)并未開啟強制 MFA 功能則用戶登錄時仍然不需要綁定。 值得注意的是,此次涉及的變更包括但不限于 Azure 公有云計算平臺,原 Azure AD (現(xiàn)已更名為 Entra ID) 也同樣適用于該政策,即使用 Entra ID 進行驗證的用戶也必須綁定 MFA。 |