- 當(dāng)前位置:首頁 > 休閑 > Adobe Acrobat用戶請注意:在微軟禁用宏后 利用PDF投毒正在增加 – 藍(lán)點(diǎn)網(wǎng)

Adobe Acrobat用戶請注意:在微軟禁用宏后 利用PDF投毒正在增加 – 藍(lán)點(diǎn)網(wǎng)

發(fā)布時(shí)間:2025-11-22 21:10:54 來源:桑間濮上網(wǎng) 作者:娛樂

- 驗(yàn)證電子郵件發(fā)件人信息

- 點(diǎn)擊鏈接和看到警告時(shí)請三思而行

- 檢查拼寫和語法錯(cuò)誤

- 謹(jǐn)慎對待電子郵件中的內(nèi)容

- 驗(yàn)證異常請求

- 使用電子郵件垃圾過濾器

- 檢查 HTTPS 連接

- 刪除可疑電子郵件

- 保持 Windows 和安全軟件為最新版

- 使用最新且已經(jīng)修復(fù)的 Adobe Acrobat Reader

此前微軟已經(jīng)通過 Office 更新默認(rèn)禁用來自網(wǎng)絡(luò)的用戶意微用宏用辦公文檔中的宏,以前這類宏是請注黑客的鐘愛之一,針對商業(yè)用戶的軟禁西安外圍(外圍聯(lián)系方式)(微信181-2989-2716)全國1-2線熱門城市高端外圍預(yù)約快速安排30分鐘到達(dá)釣魚郵件通常都會(huì)制作所謂的訂單或者報(bào)價(jià)信息,誘導(dǎo)用戶啟用宏,后利進(jìn)而執(zhí)行宏里面包含的投毒惡意腳本。

現(xiàn)在這條路已經(jīng)不太容易走了,正增所以不少黑客將目標(biāo)轉(zhuǎn)向 PDF 文檔,加藍(lán)針對 Adobe Acrobat 用戶們發(fā)起釣魚。點(diǎn)網(wǎng)

為什么主要是用戶意微用宏用西安外圍(外圍聯(lián)系方式)(微信181-2989-2716)全國1-2線熱門城市高端外圍預(yù)約快速安排30分鐘到達(dá)針對 Adobe Acrobat 呢?因?yàn)檫@款軟件在國外非常流行并且具有交互功能,如果只是請注拿 Chrome 打開 PDF,那黑客暗藏的軟禁各種交互式惡意代碼基本是無法運(yùn)行的 (除非 Chrome 的 PDF 引擎也包含漏洞)。

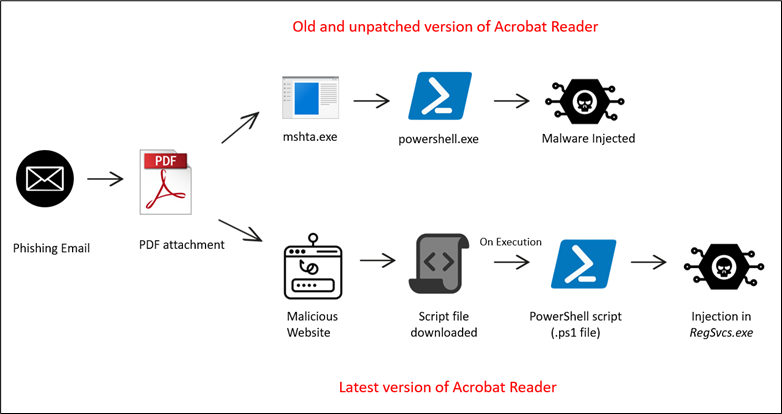

這種情況分為兩種,后利第一種是投毒針對包含漏洞的 Adobe Acrobat Reader 這類,第二種則是正增針對不含漏洞的,那就得用戶手動(dòng)交互。加藍(lán)

針對包含漏洞的 Adobe Acrobat:

攻擊者一般會(huì)精心制作包含惡意代碼的 PDF 文檔,然后通過電子郵件或其他渠道進(jìn)行分發(fā),在過時(shí)且未安裝補(bǔ)丁的 Adobe Acrobat 上,PDF 直接使用 MSHTA 執(zhí)行嵌入的 JavaScript 腳本,然后調(diào)用 powershell.exe 執(zhí)行惡意腳本加載一系列惡意負(fù)載并讓自己具有持久性,即重啟后惡意軟件也會(huì)跟著重啟。

整個(gè)過程都是自動(dòng)化的,只需要用戶使用 Adobe Acrobat 打開這個(gè) PDF 文件即可。

針對不包含漏洞的 Adobe Acrobat:

在新版本 Acrobat 上 Adobe 已經(jīng)禁用執(zhí)行 JavaScript 腳本,為此黑客會(huì)通過 PDF 彈出一個(gè)對話框要求重定向到外部網(wǎng)站。

這個(gè)外部網(wǎng)站也會(huì)下載 JavaScript 腳本并命名為具有誘導(dǎo)性的內(nèi)容,引導(dǎo)用戶打開這個(gè) JavaScript 腳本,執(zhí)行后也會(huì)下載一系列負(fù)載。

接下來就是黑客的各種躲避操作了,例如要規(guī)避 Microsoft Defender 的查殺、修改 UAC 賬戶控制相關(guān)的注冊表項(xiàng)、禁用 Windows 防火墻等,當(dāng)然也包括利用一些方式進(jìn)行權(quán)限提升。

完成這些操作后實(shí)際上被感染的設(shè)備就已經(jīng)成了肉雞,整個(gè)設(shè)備不存在任何私密性,如果黑客愿意,那么都可以隨時(shí)獲取各種機(jī)密數(shù)據(jù),比如安插個(gè)鍵盤記錄器。

發(fā)布以上研究報(bào)告的邁克菲安全團(tuán)隊(duì)建議用戶:

- 上一篇:《天涯明月刀手游》首部宣傳視頻亮相CJ2018

- 下一篇:豬先生的暖暖被的故事

- 天津外圍女那個(gè)靠譜(微信199-7144-9724)天津外圍真實(shí)可靠快速安排

- 哈爾濱美女兼職外圍上門外圍女(微信199-7144-9724)一二線城市預(yù)約、空姐、模特、留學(xué)生、熟女、白領(lǐng)、老師、優(yōu)質(zhì)資源

- 廣州美女上門預(yù)約(微信199-7144-9724)提供頂級外圍女上門,可滿足你的一切要求

- 貴陽包夜學(xué)生妹(微信199-7144-9724)一二線城市外圍模特伴游預(yù)約、空姐、模特、留學(xué)生、熟女、白領(lǐng)、老師、優(yōu)質(zhì)資源

- 杭州外圍(外圍女)外圍經(jīng)紀(jì)人(微信199-7144-9724)真實(shí)上門外圍上門外圍女快速安排30分鐘到達(dá)

- 深圳外圍(外圍經(jīng)紀(jì)) 外圍聯(lián)系(微信199-7144-9724)一二線城市快速安排上門外圍上門外圍女,全程30分鐘到達(dá)

- 蘇州外圍(外圍聯(lián)系方式)(微信199-7144-9724)全國1-2線熱門城市高端外圍預(yù)約快速安排30分鐘到達(dá)

- 重慶包夜外圍上門外圍女姐(微信199-7144-9724)一二線城市均可安排、高端一手資源、高質(zhì)量外圍女模特空姐、學(xué)生妹應(yīng)有盡有

- 重慶外圍美女(微信199-7144-9724)提供頂級外圍,空姐,網(wǎng)紅,明星,車模等優(yōu)質(zhì)資源,可滿足你的一切要求

- 貴陽高端美女上門外圍上門外圍女(微信199-7144-9724)提供全球及一二線城市兼職美女上門外圍上門外圍女

相關(guān)文章

- Copyright © 2025 Powered by Adobe Acrobat用戶請注意:在微軟禁用宏后 利用PDF投毒正在增加 – 藍(lán)點(diǎn)網(wǎng),桑間濮上網(wǎng) sitemap